Даже Центробанк: как эмодзи в Telegram превратились в рекламу казино

Тысячи Telegram-каналов, включая бренды и госструктуры, в пятницу и минувшие выходные могли бесплатно прорекламировать онлайн-казино — сами того не заметив. Причиной стал флешмоб с эмодзи «Черновик», в котором обнаружилась уязвимость. На нее обратили внимание специалисты Positive Technologies.

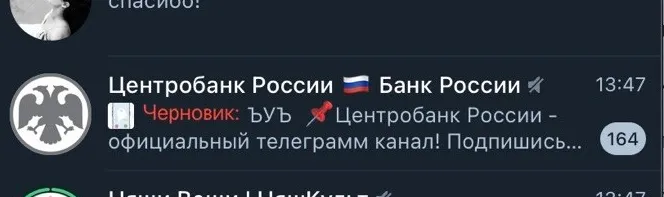

Вирусная механика выглядела безобидно: каналы публиковали посты с «черновиком», оформленным в виде эмодзи, и соревновались в подаче — кто сделает это остроумнее. В акции участвовали как небольшие каналы, так и крупные аккаунты, включая, например, каналы Центробанка России и Минэкономразвития, а также самих Positive Technologies.

Как выяснили киберэксперты, проблема связана с устройством эмодзи-паков в Telegram. Их создатели могут менять название уже после того, как пак распространился среди пользователей. В результате одни и те же эмодзи продолжают использоваться в публикациях, но их подпись может внезапно измениться — например, превратиться в рекламное сообщение.

Именно это и произошло с самым распространенным паком «Черновик». После того как он разошелся по тысячам каналов, его название изменили на вариант с упоминанием стороннего Telegram-канала. Этот канал, в свою очередь, вел на проект, связанный с онлайн-казино и схемами вовлечения пользователей.

При этом важно, что в вирусной истории участвовали сразу несколько эмодзи-паков. Поэтому у части пользователей подписи так и не изменились — они использовали альтернативные наборы. Однако самый массовый пак оказался скомпрометирован, что и обеспечило охват.

Фактически речь идет о новой форме продвижения: без взлома и прямой рекламы злоумышленники использовали доверие к популярному формату и встроились в контент каналов. В результате бренды и медиа сами распространяли рекламное сообщение, не имея над ним контроля.

Для бизнеса это не только курьезный кейс, но и репутационный риск. Любая интеграция сторонних инструментов — от эмодзи до ботов — может изменить свое поведение уже после публикации. При высокой вовлеченности аудитории такие истории быстро масштабируются и могут затронуть даже крупные и проверенные каналы.

Эксперты по кибербезопасности отмечают, что подобные механики — пример социальной инженерии без взлома: пользователи сами распространяют инструмент, который затем меняет свое назначение.

В такой ситуации базовые меры предосторожности остаются простыми:

- не использовать неизвестные эмодзи-паки и сторонние инструменты без проверки,

- избегать участия в массовых флешмобах с непонятным источником

- и по возможности создавать собственные наборы, полностью контролируя их содержимое.

История с «черновиком» показывает, что даже без технических атак бренды могут стать частью чужой рекламной кампании — просто следуя тренду.

Подпишитесь на «Инк» в Telegram. Там мы пишем нескучным языком о самом важном для предпринимателей. Подписаться.